由于空中接口的开放性,移动通信" title="移动通信">移动通信尤其是数字" title="数字">数字蜂窝" title="蜂窝">蜂窝移动通信系统中的安全性能一直是用户所关注的焦点。本文探讨和分析了当前第二代数字蜂窝移动通信系统中的两大有代表性的安全技术及其性能。其次,分析了如何在移动通信网中利用入侵检测系统来检测非法用户和不诚实的合法用户对

关键词:数字蜂窝移动通信系统,安全技术,鉴权(认证)与密钥分配,加密,入侵检测系统,2G/3G

1 序言

在移动通信中,若没有足够的安全措施,用户和服务网络就会面临诸如搭线窃听、冒充用户或网络、篡改信息、泄露机密信息、拒绝服务等安全威胁。从具体表现形式来看,攻击者可以利用网络协议和系统的弱点进行拒绝服务、位置跟踪,并在空中接口截获信令和用户数据、劫持呼叫或连接以及对一些敏感数据进行篡改、删除、重放等攻击行为。从而使用户不能进行正常的通信且对用户和服务网络都会造成严重的损失[1]。因此,安全通信在移动通信系统尤其是在数字蜂窝移动通信系统(以下简称为DCMCS)中一直是用户所关心的焦点。

加密技术是实现安全通信的核心,鉴权(认证)与密钥分配是实现安全通信的重要保障。入侵检测是一项重要的安全监控技术。本文就DCMCS安全体制中的这三大安全技术进行祥细地探讨与分析。

2 2G DCMCS中的安全技术

2G DCMCS的安全技术主要以鉴权与密钥分配(AKA)和无线链路数据加密为主。当前正在广泛运行的2G DCMCS 主要以GSM系统和北美DCMCS (DAMPS与N-CDMA等)为主。本节就这两大系统的AKA及加密技术进行探讨与分析。

2.1 2G DCMCS AKA中的鉴权场合

2G DCMCS中一般均支持以下场合的鉴权:①MS主叫(不含紧急呼叫);②MS被叫;③MS位置登记;④进行增值业务操作;⑤切换。除此之外,北美DCMCS在更新SSD(共享秘密数据)时还需特殊的鉴权以保证其安全性。GSM系统则是在CKSN(加密密钥序号)校验未通过时而追加鉴权以保证加密的安全实施。CKSN校验本身也可看作为鉴权的一种替代,即把"AKA→加密"过程简化为"CKSN校验→加密"的过程,从而避免每次加密都要重新鉴权。

2.2 2G DCMCS AKA算法和参数

2.2.1 GSM系统AKA算法和参数

GSM系统中的AKA算法称为A3+A8算法,它和数据加密的A5算法一起均由GSM的MOU组织进行统一管理,GSM运营商与SIM 卡制作厂商都需与MOU签署相应的保密协定后方可获得具体算法。

每一用户的SIM卡中都保存着唯一的IMSI-Ki对,同时还将该IMSI-Ki对(经A2算法加密处理)保存在AuC中。A3算法的输入参数有两个,一个是用户的鉴权钥Ki,另一个是由AuC产生的RAND(128bits),运算结果是一个鉴权响应值SRES(32bits)。MS和AuC采用同样的参数和算法应得到相同的SRES,网络据此来验证用户的身份。网络侧A3算法的运行实体既可以是MSC/VLR也可以是HLR/AuC。

2.2.2 北美DCMCS AKA算法和参数

北美DCMCS的鉴权算法、话音和信令加密算法统称为CAVE(蜂窝鉴权与话音加密)算法,CAVE由美国政府有关法规(即ITAR和出口管理条例)控制,只向使用者提供标准的算法接口。CAVE中与AKA有关的算法共有两种,即鉴权签名算法和SSD生成算法。与GSM A3算法的一个重要区别是:在不同的鉴权场合和鉴权方式下,CAVE算法输入参数的组成是不同的,而且不同场合输出的结果值在鉴权信令规程中的作用也是不同的,MS及网络实体必须按照要求提供或使用这些参数及结果。

2.3 2G DCMCS AKA规程及机制

鉴权规程定义了MS和各网络实体相互之间为了实施和完成鉴权而进行的一系列交互过程。GSM系统和北美DCMCS就每种鉴权场合下鉴权的具体实施有着重大差别。这里主要介绍两大系统在鉴权规程上的主要特点和处理机制。

2.3.1 GSM系统的鉴权规程

GSM采用"请求-响应"方式进行鉴权。相对于北美DCMCS而言其鉴权规程要简单得多。在需要鉴权时, MSC/VLR向MS发出鉴权命令(含RAND),MS用此RAND和自身的Ki算出SRESMS,通过鉴权响应消息将SRESMS传回MSC/VLR,若SRESMS=SRESAuC就认为是合法用户,鉴权成功。否则鉴权不成功,网络可以拒绝用户的业务要求。图1的上半部分为GSM的AKA结构图。另外,GSM系统为提高呼叫接续速度AuC可预先为本网内的每个用户提供若干个鉴权参数组(RAND, SRES, Kc),并在MS位置登记时由HLR在响应消息中顺便传给VLR保存待用。这样鉴权程序的执行时间将不占用用户实时业务的处理时间从而提高呼叫接续速度。

2.3.2 北美DCMCS的鉴权规程

北美DCMCS的鉴权根据场合不同采取的方式不尽相同,参与鉴权运算的参数和鉴权涉及的信令过程也会有所区别。

2.3.2.1 标准鉴权方式

这是MS主动进行的一种鉴权方式,以下三种场合将采用标准鉴权:①MS主叫;②MS被叫;③MS位置登记。在这种鉴权方式下,小区内的所有MS都共用本小区前向信道/寻呼信道上广播的RAND,然后MS在进行系统接入时通过其初始接入消息提供算出的响应值AUTHR和所对应的RANDC,并且MS还可根据情况对内部保存的COUNT计数值增1,结果值同样放在初始接入消息中送给网络方。初始接入消息可以是位置登记,呼叫始发等,因而这种形式的鉴权在A接口上无显式的规程,其消息过程隐含在相应的初始接入消息中。

在标准鉴权中网络方需要执行三项校验:RANDC、AUTHR和COUNT。只有这三项校验均通过才允许MS接入。①RANDC检验:是为了验证MS鉴权所用的随机数是否为本交换机所产生的;②AUTHR校验:它类似于GSM中SRES校验;③COUNT校验("克隆"检测):它是识别网络中是否有"克隆"MS存在的一种有效手段,假如一部MS被"克隆",那么只要合法MS和"克隆"MS都在网上使用,两机所提供的COUNT值肯定会有不同,由于网络记录的COUNT值是两机呼叫事件发生次数总和,因此两机中的任意一部在某次进行系统接入尝试时必定会出现该机的COUNT值与网络方保存的COUNT值不同的情形,网络即可据此认定有"克隆"MS存在。此时网络方除了拒绝接入外还可采取诸如对MS进行跟踪等措施。

2.3.2.2 独特征询的鉴权方式

这是由MSC向MS发起的一种显式鉴权方式,其消息过程与始呼、寻呼响应或登记等消息过程是互相独立的,MSC可指示基站在控制信道上向某MS发出一个特定的RANDU进行鉴权。在以下场合将使用独特征询的鉴权方式:①切换;②在话音信道上鉴权;③标准鉴权失败后可能进行的再次鉴权;④MS请求增值业务有关的操作。⑤SSD更新时。MSC可在任何时候发起独特征询规程,最典型的情况是在呼叫建立或登记的开始阶段实施这个规程,当然在发生切换或标准鉴权失败后也可追加这种专门的独特征询鉴权过程。MS用RANDU计算得到AUTHU,并通过专门的鉴权响应消息发给MSC/VLR。

2.3.2.3 SSD更新的鉴权方式

它是一种最高级别的安全性措施,主要应用于情形:①定时的SSD更新;②标准鉴权失败后可能要进行的SSD更新;③其它管理方面的需要。由于SSD是前两种鉴权方式下参与运算的重要参数,因此SSD数据需要经常更新且SSD更新的发起和更新结果的确认只能由AuC完成,不能在MSC/VLR中进行,在更新过程中SSD, MIN, ESN号码都不能在空中传递,所以在SSD更新过程中一定同时伴随基站征询和独特鉴权,通过基站征询过程中的中间响应值AUTHBS来确认MS和网络侧的SSD已取得一致更新。

由此可知,北美DCMCS的鉴权机制相对于GSM系统要复杂得多,这主要是由它的安全保密体制及其算法本身决定的。

2.4 2G DCMCS 中的无线链路数据加密

在DCMCS中,用户信息与重要的控制信号在无线信道上传送时都可加密。在鉴权通过后,GSM系统利用Kc=A8Ki(RAND)及A5算法对用户数据和重要信令进行加密。而北美DCMCS则利用A-key及美国公用加密算法对用户数据和重要信令进行加密。图1的下半部分为数据加解密示意图。

3 移动通信网中的入侵检测技术

入侵检测是一项重要的安全监控技术,其目的是识别系统中入侵者的非授权使用及系统合法用户的滥用行为,尽量发现系统因软件错误、认证模块的失效、不适当的系统管理而引起的安全性缺陷并采取相应的补救措施。在移动通信中入侵检测系统(Intrusion Detection System:IDS)可用来检测非法用户以及不诚实的合法用户对网络资源的盗用与滥用。上面分析的AKA和加密等安全技术可以减少假冒合法用户、窃听等攻击手段对移动通信网进行攻击的危险性。但针对手机被窃、软硬件平台存在的安全性漏洞、使用网络工具以及在征得同意前提下的欺编性行为等情况,仅采用AKA等安全技术是不够的。为提高移动通信的安全性,在使用AKA方案的基础上可以在网络端使用IDS监控用户行为以减少假冒等欺骗性攻击的威胁。

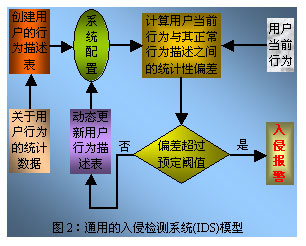

3.1 通用的入侵检测系统(IDS)模型

图2是一个不依赖于特殊的系统、应用环境、系统缺陷和入侵类型的通用型IDS模型。其基本思路为:入侵者的行为和合法用户的异常行为是可以从合法用户的正常行为中区别出来的。为定义用户的正常行为就必须为该用户建立和维护一系列的行为轮廓配置,这些配置描述了用户正常使用系统的行为特征。IDS可以利用这些配置来监控当前用户活动并与以前的用户活动进行比较,当一个用户的当前活动与以往活动的差别超出了轮廓配置各项的门限值时,这个当前活动就被认为是异常的并且它很可能就是一个入侵行为。

3.2 DCMCS中入侵检测系统的设计

早期的IDS主要是针对固定网络的安全性需求而设计的,在移动通信网中设计IDS必须考虑用户的移动性。第一个IDS是为AMPS模拟蜂窝系统设计的。通过为移动通信网设计IDS监控和报告系统中用户活动的状态,尽可能实时地检测出潜在的入侵活动。由此可以避免不诚实的合法用户以及非法用户对系统进行的攻击。

3.2.1 DCMCS中多层次的入侵检测

层次㈠:对用户的移动速度、并机进行验证,由此进行快速的入侵检测;层次㈡:模块级验证:系统检测用户行为在DCMCS实体上是否冲突(如在一个低密度用户区的交换机上发生频繁切换和呼叫就可能存在一个入侵的征兆);层次㈢:对每个用户的监控检测:这是最典型的入侵检测分析,它要求IDS具有对用户的正常行为进行学习并创建用户正常行为轮廓配置的能力,在此前提下若有入侵者请求网络服务时必然会产生与合法用户的行为轮廓配置明显的偏差,从而IDS可以依据入侵者的异常性活动来检测出入侵者。

3.2.2 2G DCMCS IDS的设计思想与设计原则

3.2.2.1 设计思想

修改现有的HLR和VLR数据库,增加一些入侵检测例程。被IDS监控的用户行为应包括呼叫数据记录和用户位置信息,如果被监测的数据超过了一定的门限值,就给出相应的报警信息及处理措施。

3.2.2.2 设计原则

由于IDS把呼叫数据和位置信息作为主要的监控信息来源。如果对移动用户所有的审计数据进行分析,则在进行入侵检测时,要把受监控的用户信息传送到IDS的处理部分,这样将要忍受较大通信延迟。所以,在设计DCMCS IDS时,必须注意这些设计原则:①对现有的移动通信网络系统的修改要少;②设计一个快速算法,使它不必要具有用户行为的先验知识就可以跟踪入侵者;③为检测一个入侵活动,IDS的各个单元之间的通信量应尽量少,从而不至于在移动通信网络中引起很大的额外开销降低系统的通信性能。

3.2.2.3 可借鉴的设计思想

文献[5]中给出了一个有效的DCMCS环境下设计IDS的结构IDAMN,与现有的IDS相比,IDAMN具有很多优点。有关祥细情况可查阅该文献。

3.2.3 2G DCMCS IDS的设计要点

3.2.3.1 轮廓配置

由图2可知IDS的核心就是判断条件的阈值选择以及用户正常行为特征的提取。在DCMCS中,用户的轮廓配置由三部分来组成:①移动性轮廓配置;②正常活动的轮廓配置;③用户的话音轮廓配置。

3.2.3.2 轮廓配置的建立

用户的移动性轮廓配置使IDS能够根据用户在网络中的移动情况对用户进行检测。这主要是考虑到移动用户在网络中的漫游并不完全是随机的,一般来说,每个用户都有一定的活动规律。我们可以通过一个带有迁移概率的图来获取用户的移动性轮廓配置,图中的每个顶点代表一个位置区,迁移概率代表移动用户在相邻位置区间移动的频度。迁移概率大的边组成的路线就是该用户经常出现的位置区,也就代表了该用户的活动规律。状态迁移概率的计算可以通过对用户以往的活动情况进行统计得出,也可以利用神经网络的思想设计一个自学习系统,把移动用户以往的活动作为训练样本对它进行学习从中提取出状态迁移概率。这样就可以获得一个用户的移动性轮廓配置。而正常活动的轮廓配置与语音轮廓配置这些用户特征信息可以由用户以往的活动情况统计得出。

3.2.3.3 轮廓配置的应用

检测时IDS将计算用户的活动行为与其正常行为轮廓配置的每一个偏差。当偏差超过某一给定的阈值时就会发出报警信息,接着报警信息被一个基于规则的系统进行分析并给出最后的决策。如果一个入侵活动被认定,则IDS就会通知系统激活一个相应的入侵处理例程以拒绝对可疑用户的服务或直接切断该用户与网络的连接。

3.3 入侵检测与AKA及机密性

即使一个入侵者成功地避过了系统的认证和机密性等安全性机制,但由于它入侵的目的就是要广泛地使用网络服务,因此其行为就必然会与被假冒用户的正常活动轮廓有很大的偏差,从而可能很容易地被IDS检测出来。

3.4 一种用于DCMCS的入侵检测实例方案

该实例方案结构如图3所示。其中CPD(Calling Profile Database)是整个IDS的核心,它记录着系统中合法用户的正常通信行为特征。MSC负责将用户每次的通信行为实时传送给CPD并由它集中处理。当CPD认为有非法入侵时就发出一条警告信息给无线寻呼系统,由该系统将这条警告信息发送给被冒充用户所携带的寻呼机。CPD同时还接入PSTN。用户可以通过电话直接与CPD中心取得联系,以确认自己的手机是否被盗用;同时用户还可以随时修改自己在CPD的通信行为描述表。

4 2G与3G移动通信系统中的安全体制比较

第三代移动通信系统(The 3rd Generation Mobile Communication System,以下简称3G)的安全体制是建立在2G的基础上,它保留了GSM及其它2G中已被证明是必须的和稳健的安全元素并改进了2G中的诸多安全弱点[8]。通过采取有效的认证、加密、完整性保护等措施,3G的安全机制有力地保证了数据的正确传递和使用。另外,3G的安全机制还具有可拓展性,可为将来的新业务提供安全保护。3G还将向用户提供安全可视性操作,用户可随时查看自己所用的安全模式及安全级别等。3G最终将提供全新的安全性能和业务。表1概括了3G安全体制中覆盖的2G安全元素与安全弱点。

5 结束语

由于空中接口的开放性和通信协议的安全有缺陷导致了移动通信的安全问题。因此,用户对移动通信中的可靠性及安全性提出了越来越高的要求。加密、鉴权(认证)与密钥分配以及入侵检测等安全技术就显得尤为重要。现有DCMCS中的安全技术虽能满足当前用户的安全通信需求。但如何取长补短、在现有技术的基础上研究和确定更为完善的第三代和第四代移动通信系统的安全技术体系应是用户及业界共同关注的焦点。