万丹丹

(浙江工业大学 信息工程学院,浙江 杭州 310013)

摘要:Polar码是一种能够达到香农限且编译码复杂度低的基于信道极化理论的信道编码方法。本文简单介绍了极化码在窃听信道中的构造方法。同时为非退化窃听模型,提出利用多次反馈来扩大等效主信道和窃听信道之间的差距,通过反馈实现非退化向退化的等效转变。仿真结果表明在二进制对称窃听信道下,所提出的基于多次反馈的传输方案误码率性能明显优于一次反馈,保证了信息可以更好地进行安全可靠地传输。

关键词:Polar码;窃听信道;误码率;多次反馈

0引言

随着无线通信的广泛应用,其安全性能也受到人们越来越多的关注。由于无线网络的多样性和太复杂的算法的出现使得加密技术很难实现。目前,物理层安全性成为信息安全的一个重要分支,其一般以窃听信道为基础进行分析。保密容量为其一个重要参数,被定义为当窃听者具有有关消息的最大不确定性时的最大系统传输速率。

信道编码技术是一种很好的确保窃听信道安全的方法。Turbo码[1]和低密度奇偶校验码(Low Density Parity Check Codes,LDPC)[2]被相继提出,这两种码字性能接近香农限,但并没有达到香农限,而且复杂度较差。2007 年,Erdal Arikan提出了一种新的编译码复杂度较低的线性分组码——Polar 码,并证明其性能在理论上能达到香农信道容量限[3]。2010 年,E. Hof等人将Polar码应用在Wyner窃听信道中,从安全通信[4]的角度分析了Polar码。

1介绍

1.1polar码

定义1:对于一个给定的二进制离散无记忆信道(Binary Discrete Memoryless Channel,BDMC),必然存在一组陪集码(N,K,A,uAc)满足不等式Z(W(i)N)≤Z(W(j)N),i∈A,j∈Ac,其中N是码长,K是信息位的长度,A是一个序列集合,是[1,2,…,N]的子集,称为信息位集合,Ac是A的补集,称为固定位集合。这样的一组码字就被称为 Polar码。

Polar码通过信道组合与信道分解 [56] 形成无噪比特信道和有噪比特信道,其具体编码为xN1=uN1GN,GN=BNFn,BN是一个比特反转的置换矩阵,是单位阵的线性变换。其中:

F=10

11(1)

Fn是矩阵F的n次张量积。

对于DMC信道[7],Z(W(i)N)可以通过下式得到:

Z(W(2i-1)2N)≤2Z(W(i)N)-Z(W(i)N)2(2)

Z(W(2i)2N)=Z(W(i)N)2(3)

在实际编码中,式(2)一般取等号。对于一个给定的二进制擦除信道(Binary Erasure Channel,BEC),其擦除概率为ε,则Z(W(1)1)=ε,通过迭代计算得到各个比特信道的Z(W(i)N)值后,对其进行排序,选择其中最小Z(W(i)N)值的K个比特信道用来传输信息,其对应的系数i即组成信息位集合A。

对于Polar码的译码,其主要方法有SC(Successive Cancellation)译码法、BP(Belief Propagation)算法[8]和LP(Linear Programming)算法[9]等。下面简要介绍SC译码算法。

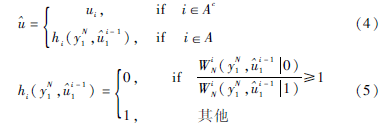

对于参数为(N,K,A,uAc)的Polar码,原始信息uN1经过信道传输得到yN1,译码得到uN1的估计值N1。其中,N1包括uA的估计A和uAc的估计Ac。令Ac=uAc ,因此译码就是要根据yN1来估算出A的值。根据此特性,Arikan 提出了一种特殊的SC译码方法,其估值运算如下:

=ui,ifi∈Ac

1.2窃听信道

相较于电缆通信系统,无线媒体的开放性使得安全传输更棘手,因为窃听者可以很容易地窃听到通过无线设备共享的机密数据。传统上一般在网络协议栈的上层采用加密来确保保密性。然而大多数加密方案在很大程度上依赖于计算硬件。如果窃听者拥有无限的计算能力,则安全性就无法保证。作为对密码安全性的补充或替代,物理层安全致力于利用无线信道的衰落特性来实现数据的安全传输,其工作都是以窃听信道模型为基础的。

窃听信道模型如图1所示,合法用户Alice通过合法用户信道(主信道)向合法接收者Bob传递信息;同时,窃听者Eve通过窃听信道进行窃听。同时其证明,在一定的信道环境下,一定存在一种合适的编码方法,消息可以以不大于安全容量[1011](最大传输速率)CS=max[I(X;Y)-I(X;Z)]进行可靠、安全的传输。

2Polar码在窃听信道中的应用

2.1Polar码在窃听信道中的应用

在构造参数为(N,K,A,uAc)的Polar码时,重点是信息位集合A的选择。假设模型中的主信道W*和窃听信道W都是离散的对称信道,而且主信道优于窃听信道,对Z(W)设定一个限值,得到:

Am={Z(W*(i)N)≤γ,i∈(1,...,N)}(6)

Aw={Z(W(i)N)≤γ,i∈(1,...,N)}(7)

由信道极化定理可知AwAm。因此选择主信道中多出的无噪比特信道Am/Aw来传输信息,这一部分信道对于Bob来说是无噪,而对于Eve却是全噪的,从而达到安全通信的目的,对此部分信息位的集合称之为安全位S。则Alice传给Bob的原始信息U的长度为|Am-Aw|,即K=|Am-Aw|,传输速率k=K/N,VAw∪VS∪VAcm=[N]。同时引入一个随机序列噪声,其长度为|Aw|,将秘密信息U、随机噪声和固定位[1213](一般设置为0)进行编码,通过信道后采用SC译码算法进行译码。

2.2基于多次反馈与Polar码的窃听信道建模

当主信道劣于窃听信道时上述方法无法成立。此时如图2所示,利用反馈来使得窃听信道[14]差于主信道。其具体机制为在Alice发送信息前,首先Bob发送一个随机序列Q给 Alice,分别用E和D来表示主信道和窃听信道上的错误向量,Alice得到的序列为:QA=Q⊕E,而Eve得到的序列为QE=Q⊕D。原始信息U通过安全编码形成X,这样Alice利用接收到的QA来形成C=QA⊕X=Q⊕E⊕X,对C进行信道编码。根据信道编码定理,如果比特序列的传输速率小于前向信道的信道容量,则存在编码方法能够达到渐近无错传输。即Bob和Eve都可以正确获得C,那么Bob可 以利 用 其已 知 的 Q 对YB=C进 行 处 理 , 得到Y′B=YB⊕QB=X⊕E,而窃听者Eve利用其已知的QE对YE=C进行处理,可以得到Y′E=YE⊕QE=X⊕E⊕D,这样就可以保证窃听者的信道条件比主信道差。

当反馈信道的差错概率pBA=α,pBE=β时,经过两次传输后,分别用pm,pw表示等效主信道和窃听信道差错概率,于是:

pm=α(8)

1-pw=p{(E⊕X⊕D)=X}=p(E⊕D=1)

=(1-α)·(1-β)+α·β=1-α-β+2αβ(9)

当α<0.5,β<0.5时,α<α+β-2αβ,这样便能建立起一个主信道信道条件比窃听信道好的模型。

同理当窃听信道条件很好的情况下,可以利用多次反馈来逐渐拉大两者信道条件差距,以确保信息的安全传输。如图3所示,原始信息U经过安全编码形成X0,若需要m次反馈,则需要在Alice 端随机产生m-1个长度为N的序列X1,…,Xm-1,Xm=X0⊕X1⊕…⊕Xm-1,在Bob端产生m个长度为N的随机序列Q1,…,Qm。m个码字X1,…,Xm都是由m个随机序列Q1,…,Qm通过m个独立的平行信道或者同一信道独立的m个时间段传出的,以确保信号之间相互独立。最终Bob和Eve分别得到:

如图4所示,当等效主信道差错概率为pm时,等效窃听信道即为两个级联的BSC信道,其差错概率为pw,此时等效模型下安全容量为Cs=h(pw)-h(pm),其中h(p)=-plogp-(1-p)log(1-p)。

2.3性能分析

引入一个中间变量V,使VS=U,VAcm=0,VAw均匀取自{0,1}|Aw|,则=s,可得:

其达到弱安全性条件。

3仿真分析

本小节进行具体的数据仿真。取m=2,α=β=p,经过两次反馈、四次传输后,Bob端接收到E1⊕X1和E2⊕X2,对其进行模二加得到X0⊕E1⊕E2;Eve端接收到D1⊕E1⊕X1,X2⊕D2⊕E2,模二加得到X0⊕D2⊕E2⊕D1⊕E1,D2⊕D1则相当于窃听信道比主信道多出的噪声,窃听者受干扰更多,译码差错更大。则主信道差错概率等效为2p-2p2,等效窃听信道相当于四个差错概率为p的BSC信道级联,其差错概率为4p(1-3p)+8p3(2-p)。即:

1-pp

p1-p1-pp

p1-p1-pp

p1-p1-pp

p1-p=

1-4p(1-3p)-8p3(2-p)4p(1-3p)+8p3(2-p)

4p(1-3p)+8p3(2-p)1-4p(1-3p)-8p3(2-p)(16)

为了仿真的准确度,对其两次反馈等效模型和实际模型进行比较验证。结果如图5。由(a)图可知,当码长为32时,对发送的100帧信息进行统计,实际曲线与等效概率曲线有微小的误差。当码长为1 024时,同样对发送的100帧信息进行统计,如图5(b)所示,等价参数的曲线与实际参数的曲线完全重合。由此表明当N足够大时,等价模型的建立符合实际情况,所以基于反馈的BSC 非退化窃听信道的等效退化窃听信道模型的建立是符合理论和实际的。

如图6所示,在非退化的BSC 窃听信道模型中采用基于极化码的安全编码方式,且设置参数n为10,γ=0.2,可以看到无论采用一次还是两次反馈,窃听端Eve的误码率明显大于合法用户Bob,且基本满足可靠性与安全性条件pBob(≠U)→0、pEve(≠U)→0.5。且随着差错概率p的增大,信道的误码率也逐渐增大,这是由于BSC信道的信道容量随着差错概率的增大而减小。 从图6同样可以看到,当p较小时,二次反馈后Eve端译码性能明显优于一次反馈,同时Bob端误码率相应有所增加,但仍然保持较小值,可以说是牺牲一定的可靠性来保证更好的安全性能。因此当对Bob端误码率没有特别严格要求时,所提出的模型使得窃听更加困难。

4结论

本文介绍了退化窃听信道中基于Polar 码的安全编码方法,且对主信道差于窃听信道的情况提出了一种基于反馈的有效传输模式,并利用多次反馈来恶化窃听信道。仿真结果表明窃听用户Eve和合法用户Bob误码率能很好地满足安全可靠传输要求,且二次反馈下Eve端译码性能更差使得截取消息更加困难。同时当传输速率较小,即安全位较少时,安全位以外的信息位所占比例较大,这一部分明显造成了资源的浪费,未来可以进一步研究如何合理利用这一部分资源来提高其安全传输速率。

参考文献

[1] BERROU C, GLAVIEUX A, THITIMAJSHIMA P. Near optimum errorcorrecting coding and decoding: Turbocodes [J]. IEEE Transactions on Communications, 1996, 44(10): 12611271.

[2] GALLAGER R G. LDPC codes[M]. Cambridge, MA: MIT press Monograph, 1963.

[3] ARIKAN E. Channel polarization: a method for constructing capacityachieving codes for symmetry binaryinput memoryless channels [C]. IEEE International Symposium on Information Theory 2008(ISIT 2008),2008: 11731177.

[4] HOF E, SHAMAI S. Secrecyachieving Polar coding for binary input memoryless symmetric wiretap channels [C]. IEEE Transactions on Information Theory, 2010, 56(1):124.

[5] ARIKAN E. Channel combining and splitting for cutoff rate improvement[C]. IEEE Transactions on Information Theory, 2006, 52:628639.

[6] ARIKAN E, TELATAR.E. On the rate of channel polarization [C]. IEEE International Symposium on Information Theory, 2009: 14931495.

[7] ARIKAN E. Channel polarization: a method for constructing capacityachieving codes for symmetric binaryinput memoryless channels[J]. Information Theory, IEEE Transactions on, 2009, 55(7):30513073.

[8] ARIKAN E. A performance comparison of polar codes and reedmuller codes [J]. IEEE Communications Letters, 2008,12(6):447449.

[9] GOELA N, KORADA S B, GASTPAR M. On LP decoding of polar codes [C]. IEEE Information Theory Workshop, 2010:15.

[10] WYNER D. The wiretap channel [J]. The Bell System Technical Journal, 1975, 54(8):13551387.

[11] RENZO M D, DEBBAH M. Wireless physicallayer security: the challenges ahead[C]. ATC’09. International Conference on. IEEE, 2009:313316.

[12] MAHDAVIFAR H, VARDY A. Achieving the secrecy capacity of wiretap channels using Polar codes[C]. IEEE International Symposium on Information Theory. IEEE, 2010:913917.

[13] 王继伟, 王学东, 李斌,等. 极化码在BEC信道下性质研究[J]. 通信技术, 2012(9):3335.

[14] SONG L, XIE L, CHEN H. A feedbackbased secrecy coding scheme using polar code over wiretap channels[C]. Wireless Communications and Signal Processing (WCSP), 2014 Sixth International Conference on IEEE, 2014:16.

[15] COVER T M, THOMAS J A. Elements of information theory(2nd ed)[M]. Hoboken, NJ: Wiley, 2006.