【零信任】零信任的起源

2021-04-21

作者:august22th

来源:FreeBuf.COM

回顾2020年,若要挑选2020年 安全行业热词,相信“零信任安全”一定是首选之一。

铺天盖地的零信任信息充斥着我们的网络和生活,国内各大安全厂商也都摩拳擦掌加入了“零信任安全”这一领域,纷纷推出了“零信任安全产品及解决方案”。“零信任安全”一炮而红,成为网络安全的“新生力量”,在2019年RSA大会上,零信任厂商还仅有39家,而在2020年RSA大会上竟然多达91家,仅仅一年时间,零信任行业的发展速度就增加了133%。可谓是发展快如闪电。

与此同时,零信任市场也特别活跃。OKTA一家做IAM的零信任厂商从估值10亿美金,3年翻了近30倍,目前市值达到298亿美金。另一做SDP的零信任厂商,Zscaler从估值20亿美金,2年翻了近10倍,目前市值突破190亿美金。

无论是从市场规模,还是市场需求角度,都把零信任安全推向了风口浪尖,一夜之间“零信任”成了新的安全架构的代名词,那到底什么是零信任?零信任是怎么出现的?零信任能给我们的网络安全带来什么?如果你也有这些疑问,那么下面就有小编带你一起来分析一下吧。

首先我们先说一下零信任是怎么出现的?

1. 零信任的起源

随着信息技术的快速发展,云计算、大数据、物联网、移动互联、人工智能等新兴技术的发展,为我们信息化及现代化建设带来了新的生产力,但同时也给信息安全带来了新挑战。

一方面,云计算、移动互联导致的企业边界瓦解,难以继续基于边界构筑企业的安全防线;另一方面,外部攻击和内部威胁愈演愈烈,以APT攻击为代表的高级持续攻击仍然能找到各种漏洞突破企业的边界,同时,内部业务的非授权访问、雇员犯错、有意的数据窃取等内部威胁层出不穷;另外,国家和行业层面对企业安全的监管力度逐步加强,也对企业安全提出了更高的要求。只有充分的认识到这些新IT时代的安全挑战,才能更好地进行应对。

目前企业遇到的问题主要归结为以下四类:

1.网络边界模糊

传统的安全架构基于边界思维,假定企业存在一个“内网”,存在一个边界,对内外网进行隔离,假定内网是安全的、外网是不安全的,基于如上假设,企业在边界处部署防火墙、WAF、入侵检测等设备进行防御,并期望借此打造企业的安全护城河。随着移动办公、云计算等技术的广泛采用,企业的边界已经模糊甚至瓦解。

2.外部攻击频繁

随着大数据技术的发展,数据也趋于集中,意味着价值的集中,自然也成为攻击者的首要攻击目标。尤其是以APT为代表的高级持续攻击层出不穷。大型组织甚至国家发起的大规模网络攻击事件中,攻击者可以利用大量的漏洞“武器”,对重要目标进行攻击,这类攻击往往防不胜防,切不可掉以轻心。

3.内部威胁加剧

传统的安全体系是建立内外网边界上,假定内网用户、设备、流量都是可信的,内网缺乏足够的安全访问控制,一旦被渗透,数据极易泄露和窃取。另外,内网非授权访问也是造成数据泄露的一个原因。

4.监管力度加大

当前国家对数据信息安全越来越重视,安全战略上升到国家战略,先后出台了《中华人民共和国网络安全法》、《信息安全技术 网络安全等级保护基本要求》、《国家电子政务标准化指南》等相关政策标准。为满足国家对于企业信息数据安全建设要求,企业需要以业务需求为导向,规范建设企业数据信息安全保障体系,形成科学实用的规范化安全管理能力、体系化安全技术防护能力、综合化安全监管运维能力,以满足相关部门对于企业信息安全的监管要求。

鉴于以上原因,为了应对新IT时代的网络安全挑战,零信任安全营运而生!

我们知道零信任是怎么出现的之后,接下来,我们来聊一下,零信任的发展历程。

2. 零信任发展历程

零信任的概念最早源自2004年成立的耶利哥论坛,其成立的使命是为了定义无边界趋势下的网络安全问题并寻求解决方案。

2010年Forrester的分析师约翰·金德维格首次提出了零信任安全的概念,其核心思想是企业不应自动信任内部或外部的任何人/事/物,应在授权前对任何试图接入企业系统的人/事/物进行验证。

2014年,谷歌发表了6篇Beyond Corp系列论文,介绍了谷歌如何将零信进行落地的实践。同一年,国际云安全联盟发布了SDP标准规范1.0。

2017年Gartner在安全与风险管理峰会上发布CARTA模型(持续自适应风险与信任评估)并提出零信任是实现CARTA宏图的初始步骤。

2018年,Forrester提出零信任架构,将能力从微隔离扩展到可视化、分析、自动编排等维度。

2019年,Gartner发布零信任网络ZTNA,融合SDP安全模型,同年,NIST发布《零信任架构标准》草案。

直到2020年美国国家标准与技术研究院NIST发布《零信任架构标准》正式版,历经十年发展,零信任安全理念在国外逐渐被广泛认知,在国内也开始出现了萌芽。

3. 零信任的流派

正所谓天下大势分久必合合久必分,零信任的概念从初次提出,到现在已经有10多年了,随着它的发展,也分出了不少流派,其中最出名的有八个流派,当然有的地方也分成五个流派。这主要是看按照什么维度去划分,就比如google,它自身就分为两个流派,一个是BeyondCorp,一个是BeyondProd,就像华山派分为气宗和剑宗一样,随都隶属于华山派,但各自又有各自的不同的修炼技巧。小编主要按照零信任的功能性维度将零信任先按照八大流派来划分。(这里只简单的说一下流派,后续有时间,小编会专门写一篇关于这八大流“血雨腥风”的故事)

流派一:Forrester 最早提出零信任一词的咨询机构。其中两个代表人物约翰·金德维格;查斯·坎宁安 各提出了3个观点。

流派二;google BeyondCorp,BeyondCorp是中国做零信任网络安全机构最为熟悉的边界安全安全模型,也是零信任在中国真正的起源。

流派三;Google BeyondProd,相当于BeyondCorp的升级版,解决了BeyondCorp无法处理微服务的问题。

流派四;微软 Microsoft 365 零信任实践,是基于Azure AD来实现的。

流派五; Gartner CARTA,Gartner的CARTA(持续自适应风险与信任评估)模型将零信任和攻击防护相结合,形成了持续的风险和信任评估。

流派六;Gartner ZTNA,在其发布的《零信任网络访问市场指南》行业报告中,定义了零信任网络,也称为软件定义边界。

流派七;CSA SDP,国际云安全联盟于2013年成立SDP(软件定义边界)工作组。

流派八; NIST美国国家标准与技术研究院。2019年,2020年先后发布两版《零信任架构标准》草案,直到2020年8月推出《零信任架构标准》正式版 。

说了这么多与零信任相关的知识,那么到底什么是零信任呢?零信任是如何定义是什么?

4. 零信任定义

其实零信任到目前为止,并未有过明确的定义,都是各大机构根据自己的理念进行的归纳总结,如果按照权威性来说,小编比较倾向于NIST的定义。NIST在最近发表的《零信任架构标准》(正式版)中指出,零信任是一种以资源保护为核心的网络安全范式,其前提是信任从来不是隐式授予的,而是必须进行持续评估。零信任体系架构是一种端到端的企业资源和数据安全方法,包括身份(人和非人的实体)、凭证、访问管理、操作、端点、宿主环境和互联基础设施。零信任(Zero trust,ZT)提供了一系列概念和思想,旨在面对被视为受损的网络时,减少在信息系统和服务中执行准确的、权限最小的按请求访问决策时的不确定性。零信任架构(ZTA)是一种企业网络安全规划,它利用零信任概念,并囊括其组件关系、工作流规划与访问策略。

虽然NIST给了相对官方的定义,但是理解起来还是有些困难,尤其是翻译过来的译文,更是生涩难懂,就好像文人墨客写的东西,明明可以很清楚的直叙平铺,但他们写的东西就是让人一眼看不出来。

其是用大白话来说,就是零信任并不是一种产品或技术,而是一种安全理念,其中心思想是企业不应自动信任内部或外部的任何人/事/物,应在授权前对任何试图接入企业系统的人/事/物进行验证。简言之,零信任的策略就是不相信任何人。

除此之外在《零信任网络:在不可信网络中构建安全系统》一书中,作者埃文?吉尔曼和道格?巴斯将零信任的定义建立在以下5个基本假设之上。

网络无时无刻不处于危险的环境中

网络中自始至终存在外部或内部威胁。

网络位置不足以决定网络的可信程度。

所有的设备、用户和网络流量都应当经过认证和授权。

安全策略必须是动态的,并基于尽可能多的数据源计算而来

从以上这5个假设中,也能清楚的理解零信任核心思想就是不相信任何人/事/物。

5. 零信任三大技术实践

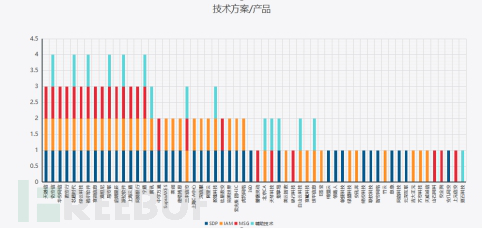

NIST(美国国家标准委员会)在2019年发布的《零信任架构ZTA》白皮书中,总结出实现零信任架构的三大核心技术“SIM”,“S”,即SDP(软件定义边界);“I”,即IAM(身份与访问管理);“M”,即MSG(微隔离)。

SDP:软件定义边界:是基于身份的访问控制以及完备的权限认证机制。为企业应用和服务提供隐身保护,有效保护企业的数据安全。

IAM:增强身份管理 :是通过围绕身份、权限、环境、活动等关键数据进行管理与治理的方式。确保正确的身份、在正确的访问环境下,基于正当的理由访问正确的资源。

MSG微隔离:使用策略驱动防火墙技术或者网络加密技术来隔离数据中心、公共云laas和容器,在逻辑上划分不同的安全分段,用于组织攻击者进入网络内部后的东西向移动访问。

除此以外还有一些辅助技术如密码技术、MFA多因素认证、NAC网络准入、下一代沙箱、用户行为分析(UEBA)等技术,也是实现零信任理念的关键技术,通常都是通过IAM/SDP/MSG三大技术融合其他技术来实现零信任理念,当然这三大技术实践可以单一实现,也可以组合实现,目前基于这三大技术实现的产品还是比较多的,比如Zscarler,就是典型的SDP架构,OKTA,就是IAM典型厂商。

介绍完三大技术实践,接下来,我们来看一下零信任产品发展情况。

6. 零信任现状

首先在国际上,零信任应用越来越广泛,零信任产业已初具规模。美国军方、联邦政府和标准化组织纷纷发表各自的白皮书、评估报告和标准草案,阐述各自对零信任的认识和规划。

根据Forrester在2020年二季度对于零信任产业的统计数据,按照零信任解决方案收入规模,市场的供应商可分为三类,其中零信任相关营收超过1.9亿美元的厂商已超过10家。

除此之外,美国各机构及政府也相继也发布了一系列的论文、白皮书及标准,进一步推动零信任行业的发展,值得注意的是,美国国防部已明确将零信任实施列为最高优先事项。无论是DIB(国防创新委员会)提出的《零信任架构(ZTA)建议》,还是2019年美国的《国防部数字现代化战略》,均对零信任实践十分看重。从这一点也可以反映出美国政府及军队对于零信任架构的深刻认知和重视。在近期举行的“TechNet网络研讨会”上,DISA新成立的新兴技术局局长SteveWallace表示,通过向零信任架构的过渡,将为国防部作战人员带来更多安全性、灵活性、更高效的设备使用、更快的数据访问。Wallace预计,国防部零信任初始参考架构将在2020年末发布,然后DISA将征求业界和政府的意见和建议,然后在几个月后发布完整的文档。

与此同时,英国国家网络安全中心发布《零信任基本原则》草案,为政企机构迁移或实施零信任网络架构提供参考指导。

以上介绍的是零信任在国外的情况,下面我们来看一下国内零信任现状。

国内安全界追随零信任技术发展,积极开展关键技术研究和产品研制,并结合国内实际应用场景进行落地实践,同时推进零信任标准化进程。

2019.9 工信部公开发布的《关于促进网络安全产业发展的指导意见(征求意见稿)》中,将“零信任安全”列入“着力突破的网络安全关键技术”。

2019.7 腾讯牵头国内首个立项的零信任安全技术行业标准。《零信任安全技术-参考框架》。

2020.5 奇安信牵头国内首个立项的零信任国家标准《信息安全技术零信任 参考体系架构》。

在零信任产业方面,目前国内零信任技术主要集中在两种形态,一种是基于零信任整体解决方案的形态,像阿里云、奇安信、腾讯、深信服、天融信等。

另外一种是按照三大技术实践来研发的产品形态。如 IAM 有竹云、九州云腾、派拉软件等;SDP有云深互联、数蓬科技、联软、易安联等。MSG微隔离:主要有蔷薇灵动等。

图-零信任三大实践企业名录

接下来我们来说一下零信任的发展形势及市场规模。

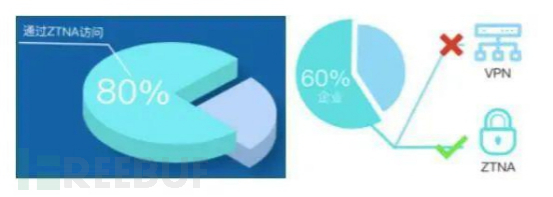

零信任的发展趋势可谓是非常可预期,根据 Gartner 预测,2022 年将有 80%面向生态合作伙伴的新数字业务应用采用零信任网络访问。2023 年将有 60%的企业 远程访问 将VPN 向零信任网络架构转型。

图-预计2023年将有60%的企业从远程访问VPN向零信任网络架构转型 资料来源:Gartner

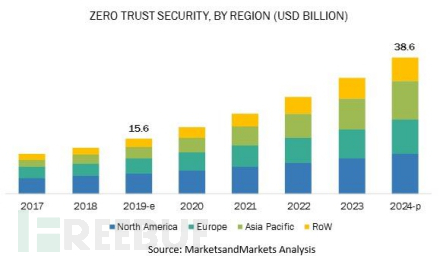

美国第二大市场研究咨询公司MarketsandMarkets 预测,2024年,全球零信任安全市场规模预计将达386亿美元,国内零信任市场规模有望达到百亿。

图-预计2024年全球零信任安全市场规模将达386亿美元 资料来源:MarketsandMarkets

我们这次要分享的内容就是这些,像零信任三大技术实践,零信任8大流派,零信任应用场景、国外零信任标准规范,以及目前国内各厂商的零信任产品都没有展开来讲,其实这其中的每一项内容都可以单独拿来分享,以后如果有时间,小编会再丰富一些内容的。