Necro恶意软件更新

2021-06-10

来源:嘶吼专业版

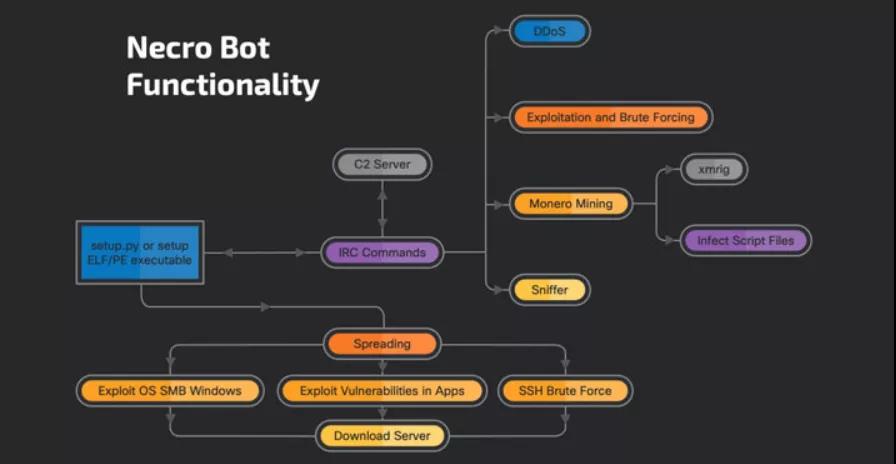

Necro恶意软件更新,添加新的漏洞利用和加密货币挖矿功能。

Necro(N3Cr0m0rPh)是一款基于Python的能够自我复制和多态的僵尸主机。Necro最早是在2015年出现的,攻击目标包括Linux和Windows设备。今年年初开始发起名为“FreakOut的攻击活动,利用运行Linux系统的NAS设备中的漏洞来将受害者机器纳入到僵尸网络中,并发起DDoS攻击和门罗币加密货币挖矿攻击。

其最近的活动表明该僵尸主机发生了许多变化,包括使用不同的C2通信,加入新的漏洞利用来进行传播,包括使用VMWare vSphere、SCO OpenServer、Vesta控制面板和基于 SMB的漏洞利用。新的变化表明该恶意软件在增强感染有漏洞的系统和绕过检测的能力。

除了DDoS和下载启动启动payload的类RAT功能外,Necro还可以通过安装rootkit来隐藏自己的活动。此外,僵尸主机还可以从通过向受感染的系统中的HTML文件和PHP文件注入恶意代码来从远程服务器处提取和执行基于JS的挖矿机。

5月18日新版本的僵尸网络中利用了EternalBlue (CVE-2017-0144) 和EternalRomance (CVE-2017-0145) 2个利用Windows SMB协议的远程代码执行漏洞。这些新加入的功能表明恶意软件开发人员通过利用公开的漏洞来开发新的恶意软件传播方法。

此外,该恶意软件还融入了多态引擎来对源代码在保持原始算法功能不发生改变的情况下进行转化,以限制恶意代码被检测到的可能性。

本站内容除特别声明的原创文章之外,转载内容只为传递更多信息,并不代表本网站赞同其观点。转载的所有的文章、图片、音/视频文件等资料的版权归版权所有权人所有。本站采用的非本站原创文章及图片等内容无法一一联系确认版权者。如涉及作品内容、版权和其它问题,请及时通过电子邮件或电话通知我们,以便迅速采取适当措施,避免给双方造成不必要的经济损失。联系电话:010-82306118;邮箱:aet@chinaaet.com。