古老的微软office漏洞至今仍被黑客利用

2021-10-26

来源:嘶吼专业版

Cisco Talos研究人员发现一起利用古老的微软office漏洞来释放RAT的攻击活动。

近日, Cisco Talos 安全研究人员发现一起利用政治和政府主体的恶意域名来攻击印度和阿富汗人的攻击活动。攻击者利用CVE-2017-11882漏洞通过恶意文档来传播dcRAT和QuasarRAT攻击Windows用户,使用AndroidRAT来攻击移动设备用户。

攻击流程

研究人员发现攻击者利用了2017年发现的一个office公式编辑器漏洞——CVE-2017-11882,然而该漏洞早在2017年11月就被修复了。

感染链中包含恶意RTF文件和传播恶意软件给受害者的powershell脚本。此外,研究人员还使用基于C#的下载器二进制文件来部署恶意软件,但展示给受害者的是看似合法的诱饵图像。

在攻击活动中,攻击者注册了多个政府或政治主体的域名,并不用这些域名来传播恶意软件payload到受害者。感染首先是从受害者从上述的恶意域名中下载RTF文件开始的,如果受害者用有漏洞的office版本打开RFT文件,就会触发任意代码执行漏洞。

最开始的时候,加载器可执行文件会在系统上创建一个开始菜单记录来实现驻留,然后将硬编码的C#代码编译成可执行文件。

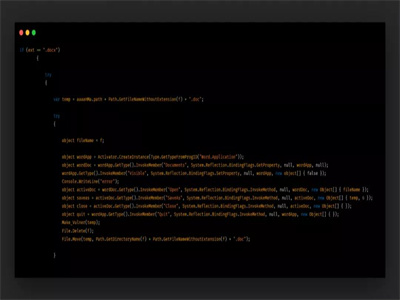

源码中的on-the-fly编译

生成的二进制文件就是一个定制的文件枚举器模块,可以发现受感染终端上的所有文档文件,并将文件名和所在路径列表发送给C2服务器。

最后,编译的文件感染器会感染其他非恶意的文件,比如DOCX和EXE文件,其功能就像是蠕虫。

DOCX文件感染器模块

这样,用户打开受感染的文件后,感染就可以通过网络传播。

攻击活动中使用的payload包括:

?Brave, Google Chrome, Opera, Opera GX, Microsoft Edge, YandexBrowser, Mozilla Firefox浏览器凭证窃取器;

?具有远程shell、键盘记录、文件和进程管理功能的DcRAT;

?具有凭证窃取、任意命令执行、远程shell和文件管理功能的QuasarRAT;

?攻击安卓智能手机的AndroRAT。

攻击溯源

研究人员对该攻击活动进行分析,发现了一个巴基斯坦的IT公司——“Bunse Technologies”。目前,Bunse Technologies该公司的网站已经不能访问,但BleepingComputer研究人员发现了与该公司相关的一个推特账户。

Bunse Technologies推特账户

该公司CEO宣称自己是一个渗透测试研究人员和白帽黑客,并在其个人Facebook账户上发布了反印度和亲塔利班的内容。

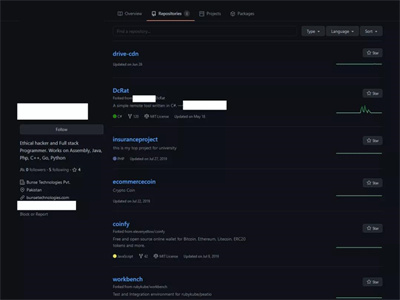

此外,Talos研究人员还发现了该CEO的GitHub,其中包含有DcRat的源码。因此,可以推断该CEO就是该攻击背后的开发人员。

黑客GitHub库