Utkuici:一款功能强大的Nessus自动化任务实现工具

2022-10-25

来源:FreeBuf

关于Utkuici

今天,随着信息技术系统的普及,网络安全领域的投资已大幅增加。各种规模的组织都需要进行漏洞管理、渗透测试和各种分析,以准确确定各自机构受网络威胁的影响程度。通过借助漏洞管理工具的行业领先者Tenable Nessus,我们可以轻松确定任何一个刚刚加入公司网络的设备IP地址、一个新打开的端口、或者是一个可以确定并利用的安全漏洞。

为此,Utkuici便应运而生。Utkuici是一款功能强大的Nessus自动化任务实现工具,可以帮助广大研究人员从繁重的手动任务中解脱出来,并通过一个可以与Tenable Nessus集成的Python应用程序来自动化实现这些过程。

功能介绍

1、自动化寻找新加入的IP地址;

2、自动化寻找新打开的端口;

3、自动化利用新出现的可利用的安全漏洞;

工具安装

该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好Python 3环境。接下来,使用下列命令将该项目源码克隆至本地:

git clone https://github.com/anil-yelken/Nessus-Automation.git

(向右滑动,查看更多)

接下来,使用pip3和项目提供的requirements.txt文件安装该项目所需的依赖组件:

cd Nessus-Automation

sudo pip3 install requirements.txt

工具使用

为了准确地检测新接入的IP地址,该工具会检测Nessus扫描名称中是否使用了“Host Discovery”参数,并使用时间戳将实时IP地址记录在数据库中,然后将不同的IP地址发送给SIEM。

操作命令如下:

python finding-new-ip-nessus.py

主机表中的内容大致如下所示:

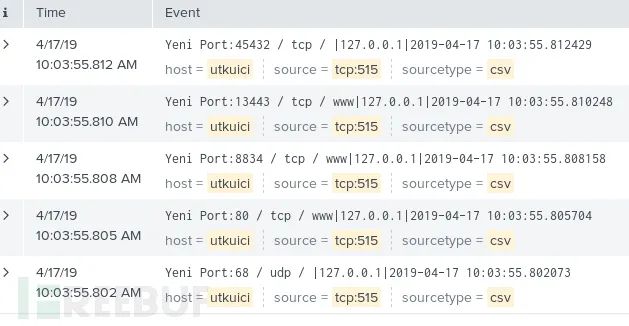

通过检测Nessus的端口扫描结果,该工具可以将端口IP时间戳信息记录在数据库中。该工具可以通过数据库检测新打开的服务,并以“新端口号:端口IP时间戳”的形式将数据传输给SIEM。

操作命令如下:

python finding-new-port-nessus.py

记录下的端口信息内容大致如下所示:

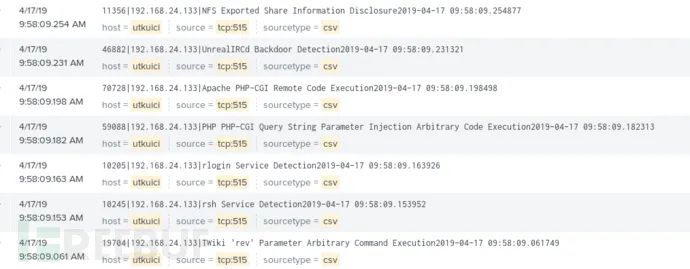

在机构或组织网络环境中拿到漏洞扫描结果之后,我们应该立即处理那些高危漏洞或可能被攻击者利用的安全漏洞。该工具可以自动关闭这些漏洞,并在数据库中记录那些可能被metasploit利用的漏洞,同时该工具会将系统中所有的漏洞信息发送给SIEM。

操作命令如下:

python finding-exploitable-service-nessus.py

下图显示的是工具检测到的安全漏洞信息:

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可证协议。

项目地址

Utkuici:

https://github.com/anil-yelken/Nessus-Automation更多信息可以来这里获取==>>电子技术应用-AET<<