派拓网络发布2023勒索软件威胁报告

2023-04-14

来源:网信安全世界

网信安全世界消息——2023年4月12日派拓网络召开《2023勒索软件威胁报告》媒体会。本次媒体会由派拓网络大中华区总裁陈文俊先生和派拓网络大中华区售前总经理董春涛先生为大家介绍了派拓网络针对过去18个月勒索软件攻击的相关调查情况以及派拓网络针对勒索软件威胁给出的建议和策略。

派拓网络大中华区总裁陈文俊先生

派拓网络大中华区售前总经理董春涛先生

派拓网络大中华区总裁陈文俊先生表示派拓网络的威胁情报团队Unit42在过去18个月针对1000起勒索案件进行了分析调查,并深入审查了约100个案例去了解勒索软件攻击和相关的谈判,最终汇总编纂形成《2023勒索软件威胁报告》。

中国大陆勒索软件攻击概况

报告指出,遭遇勒索软件攻击数量排名前6位的地区依次是:澳大利亚、印度、日本、中国台湾、泰国、中国大陆。

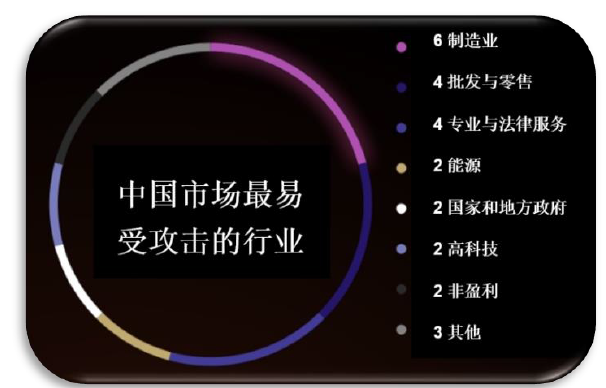

最容易遭受攻击的行业为:制造业、批发和零售、专业与法律服务。

最活跃的攻击组织主要有Lockbit、Hive、BlackCat。

勒索金额数据概况

报告指出2022年赎金最高支付金额达到700万美元,付款的中位数为35万美元,75%的勒索案件起源于攻击面暴露。这其中最大的受害者实属制造业,有447家制造业企业成为泄密网站受害者,整个行业面临的勒索攻击形势非常严峻。

勒索软件威胁重要发现

1.多重勒索手段

当前黑客的勒索手段不在单一化,往往以加密文件、盗取重要数据、分布式DDOS、骚扰胁迫等组合在一起。根据报告显示,2022年所有勒索软件攻击中,骚扰事件激增20倍。

2.泄密网站成为数据泄漏重灾区

泄密网站平均每天会新出现7家勒索软件受害企业,相当于每四个小时会新增一家。

3.勒索软件瞄准防御薄弱之处

勒索软件瞄准的企业从以商业为主转变成更多的去攻击学校和医院等一些IT防护薄弱的实体行业。

勒索软件攻击行为特点

攻击目标

获取高度敏感的文件,包括个人的身份信息(PII)、客户的财务数据、受保护的健康信息(PHI)等等。

攻击手段

将企业重要数据文件加密,并结合多种手段像受害者施压,比如不断打骚扰电话,准备向媒体、公众发布企业丢失数据,甚至向一些企业的高管和家人打骚扰电话和发骚扰邮件。

攻击创新

持续投资和开发新型工具、恶意软件和技术。

派拓网络针对勒索软件威胁的建议和策略

1.保持对不断变化环境的了解。

2.评估并且了解失去重要数据对于企业带来的影响

3.评估内部或者外部的应变力

4.检验与测试应对突发状况的机制

5.部署零信任架构确保企业的安全

派拓网络下一代网络安全平台,采用3+1+1架构

自动化运营平台利用人工智能、机器学习的技术,加持未来新一代SD-WAN的运营中心。安全情报与实践响应是专家团队在不间断的搜集安全情报,给客户提供一系列安全的响应和支持工作。

网络安全、云安全、端点安全是云管端的安全整体架构。架构包含传统的网络安全以及升级的云网一体化,云安全提供的是包含代码安全,公有云和私有云的治理,以及安全云一体化的解决方案,SaaS的解决方案,在整个云安全环境里面的安全保护。端点安全配合流量分析对新型工作负载里面端点的进行保护。

派拓网络OT安全

上个月派拓网络正式发布了一个制造业OT的安全方案。

一、利用先进的防火墙技术与特殊领域相结合,提供全面的可视性,让制造业管理人员容易查看安全的隐患和特点。

二、为所有OT环境提供零信任的三层安全保障。

①针对OT设备和网络的保护,包含生产线和一些ERP、CRM等关键系统的保护。

②针对5G设备与网络的保护。

③远程运营,对设备进行远程的监控和保障。

三、建立安全运营中心简化运营。OT领域的安全专家十分缺乏,建立易用且可视性很强的安全运营中心,为OT的零信任运营技术安全提供可运行的方案。