W波段高集成多通道多功能封装模块研究[微波|射频][通信网络]

发表于:2025/8/14 下午3:29:00

X波段60 W高功率高效率功率放大器设计[微波|射频][通信网络]

发表于:2025/8/14 下午3:11:00

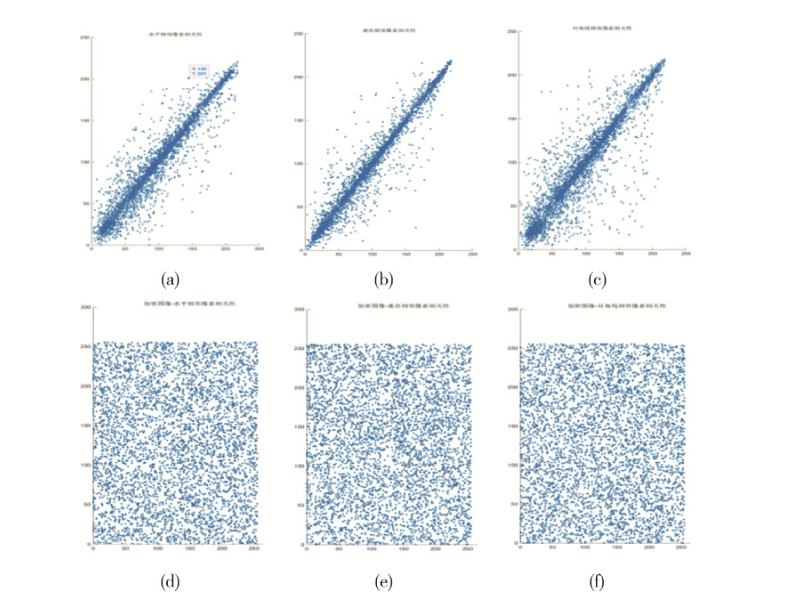

基于复合超混沌系统与计算全息的图像加密算法[模拟设计][信息安全]

发表于:2025/8/14 下午2:52:00

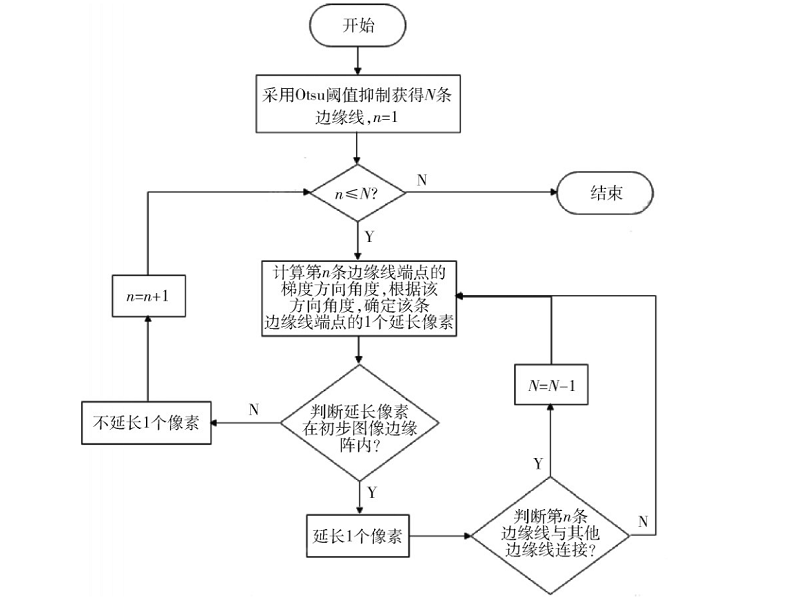

数字图像边缘检测算法研究[模拟设计][航空航天]

发表于:2025/8/14 下午2:43:00

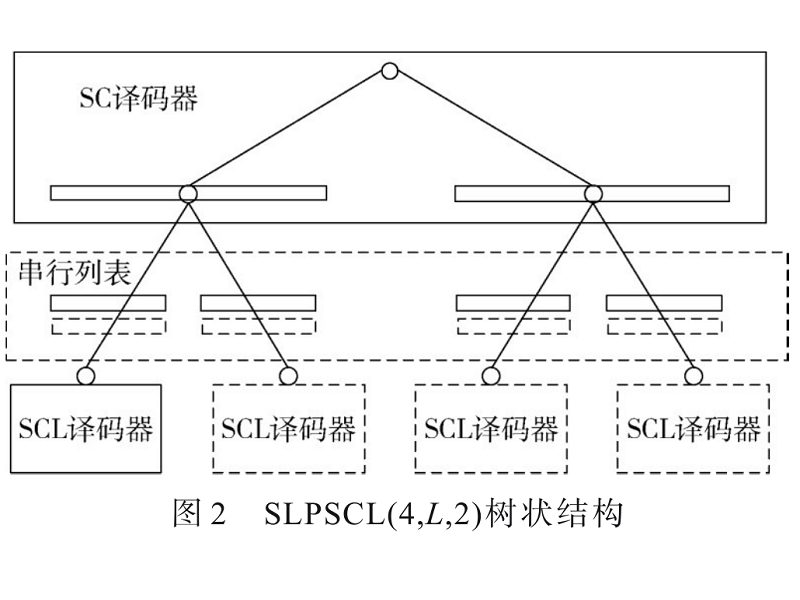

一种基于嵌套CRC的分段极化码设计[通信与网络][通信网络]

发表于:2025/8/14 下午2:32:00

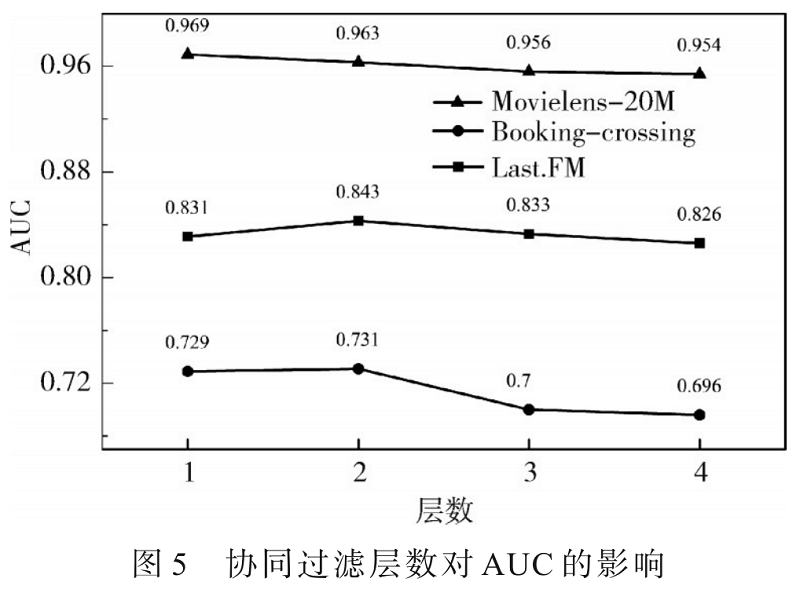

基于知识图谱和协同过滤算法的多头注意力网络[通信与网络][通信网络]

发表于:2025/8/14 下午2:23:00

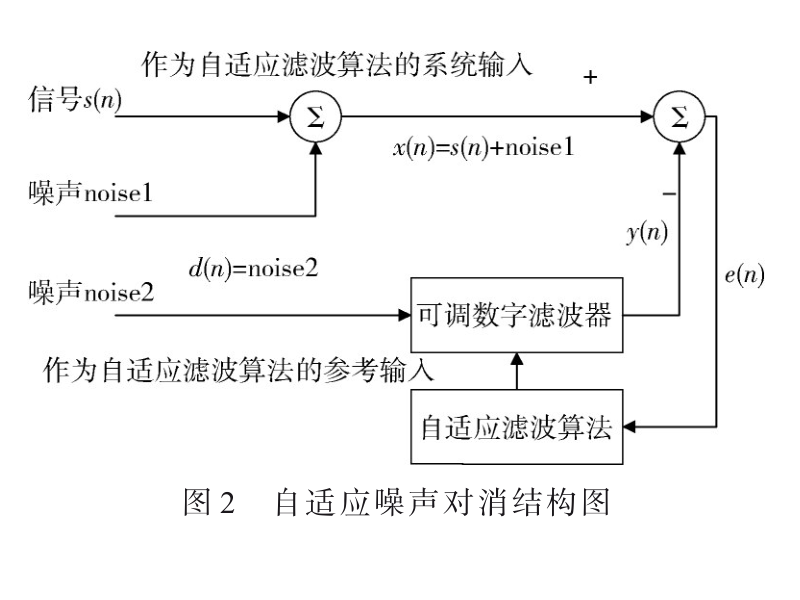

基于变步长LMS的多普勒雷达回波信号处理方法[测试测量][通信网络]

发表于:2025/8/14 下午2:14:00